Essential Addons for Elementor uno dei plugin più diffusi per WordPress è stato soggetto ad una vulnerabilità di escalation di privilegi che ha permesso a malintenzionati di prendere il controllo di un sito vulnerabile e diventare amministratori. Questo plugin possiede 90 estensioni per Elementor un noto generatore di pagine utilizzato da molti siti web. PatchStack ha scoperto il problema l'8 maggio 2023 come CVE-2023-32243.

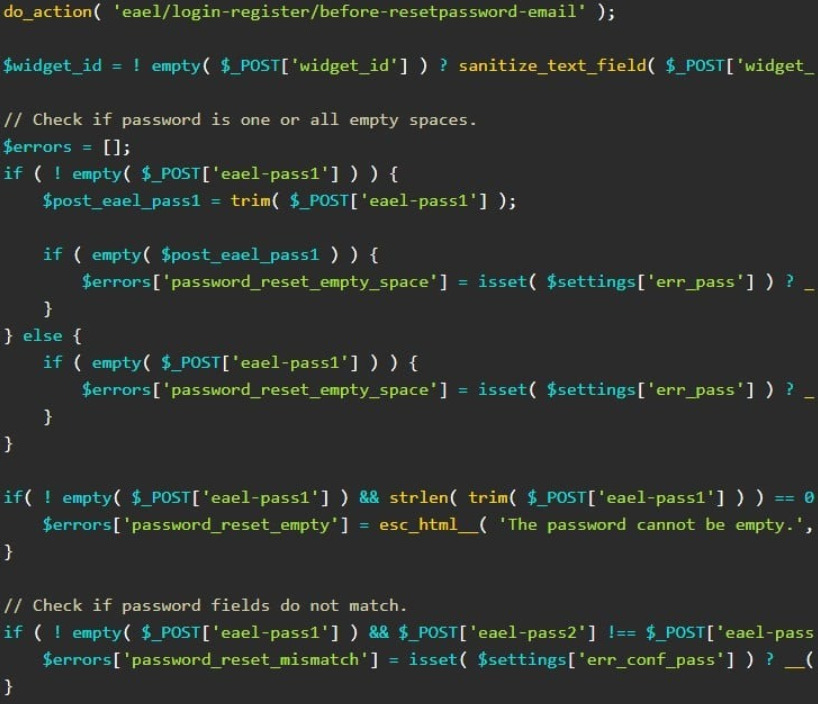

La vulnerabilità riguarda la funzione di reimpostazione della password del plugin presente nelle versioni dal 5.4.0 al 5.7.1 e permette di modificare la password di qualsiasi utente senza conoscere nome utente. I malintenzionati quindi possono reimpostare la password dell'amministratore del sito e accedere al suo account sfruttando il fatto che la funzione non convalida la chiave di reimpostazione ma modifica direttamente la password per un utente specifico.

Come spiegato quindi da PatchStack basta che un malintenzionato al posto di POST page_id e widget_id inserisca valori casuali, così facendo il plug-in non genera un messaggio di errore. Inoltre la funzione upload_and_install_pro () è disponibile attraverso maybe_handle_ajax() permettendo l'upload di file malevoli provocando gravi conseguenze.

La soluzione fortunatamente è già stata trovata come afferma PatchStack:

Update the WordPress Essential Addons for Elementor plugin to the latest available version (at least 5.7.2).