Introduzione:

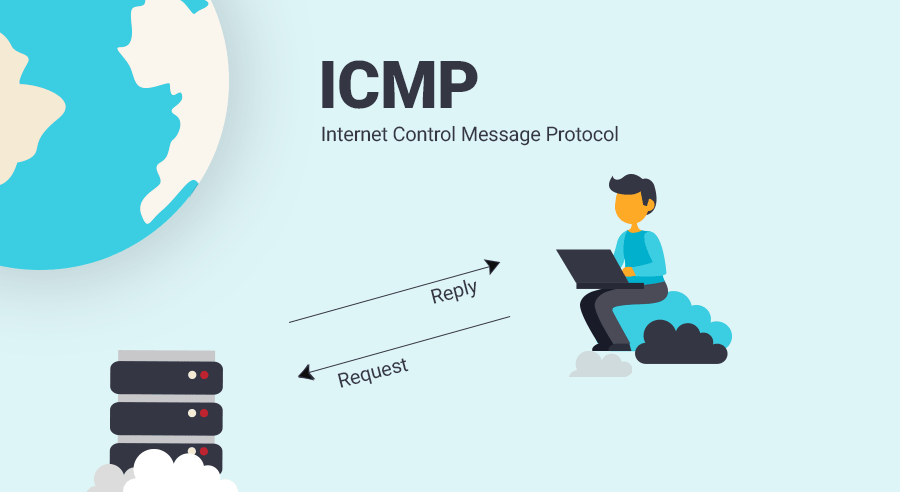

Il protocollo ICMP (Internet Control Message Protocol) è un protocollo di rete di livello di rete (livello 3) che fornisce dati di segnalazione di errori e di connettività ai servizi basati su IP per conto dei gateway, IP intermedi e degli host di destinazione.

ICMP supporta diversi tipi di messaggi e codici , che vengono utilizzati per comunicare lo stato della connessione, segnalare errori, fare una di ricognizione della rete e (tramite i protocolli IP, TCP e UDP) fornire una misura di controllo della connessione.

I tipi di messaggi e i codici dei messaggi sono:

- Network Unreachable

- Host Unreachable

- Protocol Unreachable

- Port Unreachable

- Fragmentation Needed

- Source Route Failed

Molti di questi tipi di messaggi possono essere manipolati per effettuare attacchi di denial-of-service DoS.

Le vulnerabilità di ICMP possono essere riassunte:

- Access and bandwidth controls: Non ci sono controlli di accesso o di larghezza di banda nel protocollo per prevenire il denial-of-service o il packet flooding.

- Broadcast support: L'IP supporta la capacità di trasmettere pacchetti alla rete.

- Network reconnaissance: I messaggi ICMP sono tipi di messaggi, forniscono servizio di rete e dati sull'host

- Packet fragmentation: Può essere catturato in un attacco

- Packet manipulation: Tutti i messaggi ICMP tipi e codici di messaggi possono essere manipolati.

- Stack and host fingerprinting: Pacchetti IP e pacchetto risposte possono rivelare informazioni sull'host sistemi operativi sistemi operativi e dispositivi.

- ICMP tunneling: ICMP che può essere catturato per il tunneling.

I protocolli ICMP sono strettamente collegati all'Hacking Exploits che solitamente avviene in 2 forme:

- Packet flooding: Spesso si tratta di flooddare una rete di destinazione (o un sistema di destinazione) con un gran numero di messaggi ICMP echo per causare una diminuzione delle prestazioni. I pacchetti ICMP possono essere inoltrati a un indirizzo di broadcast, oppure possono essere utilizzati "amplificatori" per inondare un bersaglio.

Il flooding di pacchetti ICMP è normalmente combinato con lo spoofing IP per garantire che le risposte ICMP vengano restituite.

- ICMP packet manipulation: Un attacco di tipo denial-of-service può essere facilitato con l'invio di una serie di pacchetti ICMP sovradimensionati a un bersaglio per l'elaborazione. Alcune versioni di UNIX e Microsoft TCP/IP

non sono in grado di gestire pacchetti ICMP di grandi dimensioni o pacchetti che contengono opzioni ICMP

opzioni ICMP inusuali e subiscono un core dump o un elevato livello di memoria e CPU.

C'è da contare che ora le versioni sono molto più sicure.

Continua....